|

| ▲ 서울 서초구 내곡동에 위치한 국가정보원(국정원) 전경 |

| ⓒ 남소연 | |

해킹당한 이탈리아 감청 솔루션 업체 내부 문서에 국가정보원이 이 업체의 스파이웨어를 구입한 내역이 나왔다. 지난해 3월 <오마이뉴스>가 한 보도가 사실로 확인된 셈이다.

<오마이뉴스>는 이 업체를 연구하는 캐나다의 토론토대학 '시티즌 랩'의 빌 마크젝(Bill Marczak) 연구원과 한 인터뷰에서 한국을 포함한 21개 국가에서 해킹 팀의 스파이웨어를 구입한 흔적을 찾았다는 내용을 보도한 바 있다(관련기사:

"언론인-운동가 해킹 프로그램, 한국 정부도 사용한 정황 있다" ).

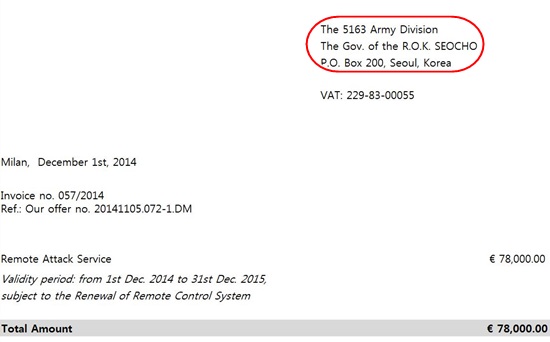

이탈리아의 웹·모바일 감시용 스파이웨어 솔루션 개발업체인 '해킹 팀'(Hacking Team)이 해킹을 당해 사내 자료가 대량 유출됐다. 유출된 고객명단엔 미국의 FBI(연방수사국)와 DEA(마약단속국), 이탈리아의 경찰 등 정부기관 등 수십 개국의 정부기관과 민간기업들이 올라있다. 이 중엔 South Korea(한국)의 "The 5163 Army division The Gov. of R.O.K."도 고객 명단에 올라 있다.

직역하면 '한국 정부 육군 5163부대'인 이 고객은 국가정보원으로 보인다. 고객 주소가 서울 서초우체국 사서함 200'으로 돼 있는데 이는 국정원이 민원 창구 접수처로 공개한 주소와 동일하기 때문이다. 또 '5163부대'는 국정원이 대외용 위장 명칭으로 사용하는 이름 중 하나로 알려져 있다.

|

| ▲ 이탈리아 PC·모바일 감청 솔루션 업체 '해킹 팀'이 한국의 '육군 5163부대' 앞으로 발급한 제품 송장. 사서함은 국정원이 사용하는 주소다. |

| ⓒ Hacking Team | |

유출된 자료 중 일부인 이 회사의 고객 데이터 카드는 매출전표와 비슷한 내용을 담고 있는데, '해킹 팀'은 5163부대와 총 6번 거래해 70만1400유로(10억 2172만 원)의 매출을 올린 것으로 나타났고 내역은 다음과 같다.

2012년 2월 6일 'Remote Control System'(이하 RCS) 39만 유로(약 5억8440만원)

2012년 7월 10일 RCS 5만8000유로(약 8325만원)

2013년 2월 7일 RCS 유지보수 4만 유로(약 6005만원)

2014년 2월 20일 RCS 다빈치(리뉴얼판) 유지보수 6만7700유로 (약 1억119만원)

2014년 11월 5일 Remote Attack Service 7만8000유로 (약 1억786만원)

2015년 1월 28일 RCS 유지보수 6만7700유로 (약 8496만원)

이 거래는 한국의 나나테크라는 업체가 중개한 것으로, 매출 중 일정액을 커미션으로 지급해야 한다는 내용도 포함돼 있다.

해킹 팀이 판매하고 유지·보수 등의 서비스를 제공한 RCS는 사용자 몰래 PC와 스마트폰 등에 침투해 이용 내역을 '감시자'에게 전송하는 스파이웨어의 형태로, 감청 용도의 소프트웨어다.

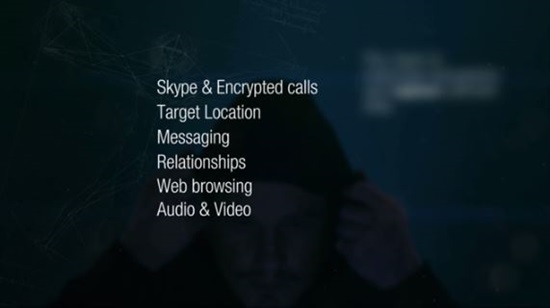

해킹 팀이 만든 홍보자료에 따르면, 5163부대가 구입한 스파이웨어 'RCS 다빈치'는 이것이 설치된 PC와 모바일의 웹브라우징 내역, 현재 위치는 물론 암호화된 파일과 이메일도 '감시자'가 들여다볼 수 있게 한다. 또 스카이프와 같은 VoIP 통화, 채팅 메신저 내용, 웹캠, 스마트폰의 카메라와 마이크에 잡히는 영상과 소리까지 '감시자'에게 전달한다.

|

| ▲ 이탈리아 PC·모바일 감청 솔루션 업체 '해킹 팀'이 자사의 'RCS 다빈치' 제품 홍보 영상 중 한 장면. 웹브라우징 내역, 현재 위치, 스카이프와 같은 VoIP 통화(암호화), 채팅메신저 내용, 웹캠, 스마트폰의 카메라와 마이크에 잡히는 영상과 소리까지 감청할 수 있다는 점을 내세웠다. |

| ⓒ Hacking Team | |

감시의 표적에게 이 스파이웨어를 침투시키는 방법도 여러 가지인데, 해킹팀이 제안하는 방법 중에는 많은 사용자가 있는 유명한 프로그램의 업데이트 설치로 위장하는 방법, 인터넷 서비스 제공자(ISP)와 모바일 인터넷 서비스 제공자를 통제하는 방법 등이 있다.

국정원이 이같은 스파이웨어를 구입해 운용했다면 그 용도가 무엇인지, 불법으로 사이버 사찰을 해온 것은 아닌지, 특히 대통령선거를 앞둔 시점의 용도가 무엇이었는지 등에 의혹이 제기됐지만 국정원 측은 9일 오후 3시 현재 이에 대한 답변을 내놓지 않고 있다.

하지만 유출된 해킹 팀의 자료를 더 검토하면 RCS가 어떻게 쓰였는지 구체적인 내용을 파악할 수 있을 걸로 보인다. 국내 주요 언론보다 한발 앞서 국정원의 감청 스파이웨어 구입 의혹을 자세히 알린 블로거 이준행(

rainygirl.com)씨는 "400기가나 되는 유출 자료 중 극히 일부분만 봐도 이 만큼의 자료가 나온다. 아직 빙산의 일각인 것 같다"고 했다.

후덜덜임~~~

여러분 자나깨나 택배조심~